漏洞挖掘 信息收集 挖洞时的信息收集技巧

漏洞挖掘 信息收集 挖洞时的信息收集技巧

前言

信息收集是一个很热门的话题,无论是在攻防领域还是漏洞挖掘领域,信息收集具有十分重要的低位,甚至能够直接影响到成果的产出。但是攻防和挖洞,这两个场景下我们信息收集的目的和倾向是不太一样的,攻防我们为的是拿分,拿权限,拿数据,而挖洞我们更倾向于尽可能多的产出,本次主要和大家聊聊漏洞挖掘方向的信息收集。

确认目标

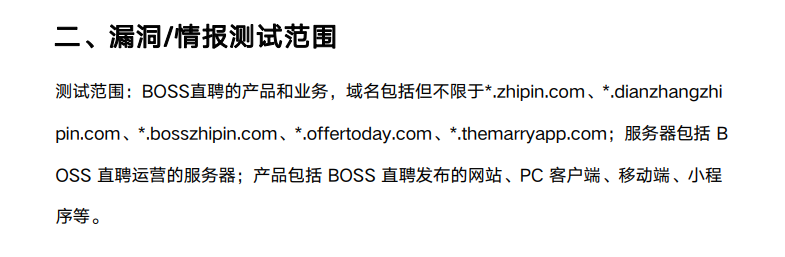

在进行漏洞挖掘时,往往都是已经给了我们要测试资产的名称,同时大部分会给出主域名,可以参考各大SRC给出的标准。

例如下面是BOSS直聘SRC的收录范围,可以看到直接给出了域名,有了一个域名之后,我们信息收集就非常简单,可以直接使用资产测绘引擎用类似domain等语法直接收集子域名,从而测试。

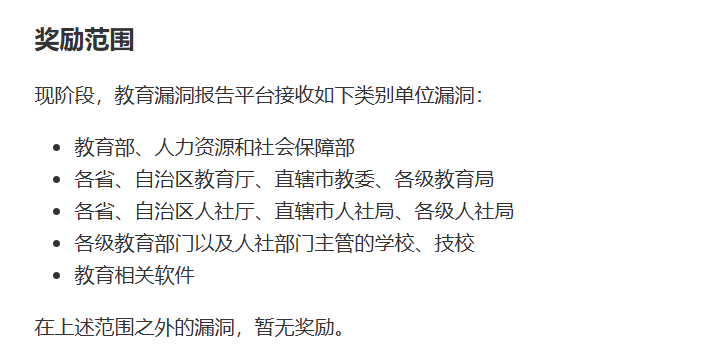

还有比如收录范围很广的,行业性的SRC,例如EduSRC、BSRC、ASRC。这种SRC收录范围非常广,前者是因为属于行业性SRC,后者百度SRC,阿里SRC等是由于他们本身是大公司,业务覆盖面非常广,所以无法在范围里列举所有域名。虽然这样我们仍然可以使用资产测绘引擎的语法来实现,后面会讲到,我们可以使用证书信息的检索条件来收集资产。

收集开始

资产测绘引擎

资产测绘引擎非常多,现在主流的有Fofa、hunter、Zoomeye、包括360的Quake等等,其实都大差不大,也许有些语法不同,但是功能也都是相似的。因为我本人经常用Fofa,所以在这里用Fofa来举例.

直接用主域名搜索子域名及相关资产

domain=”xxx.com” && status_code=200

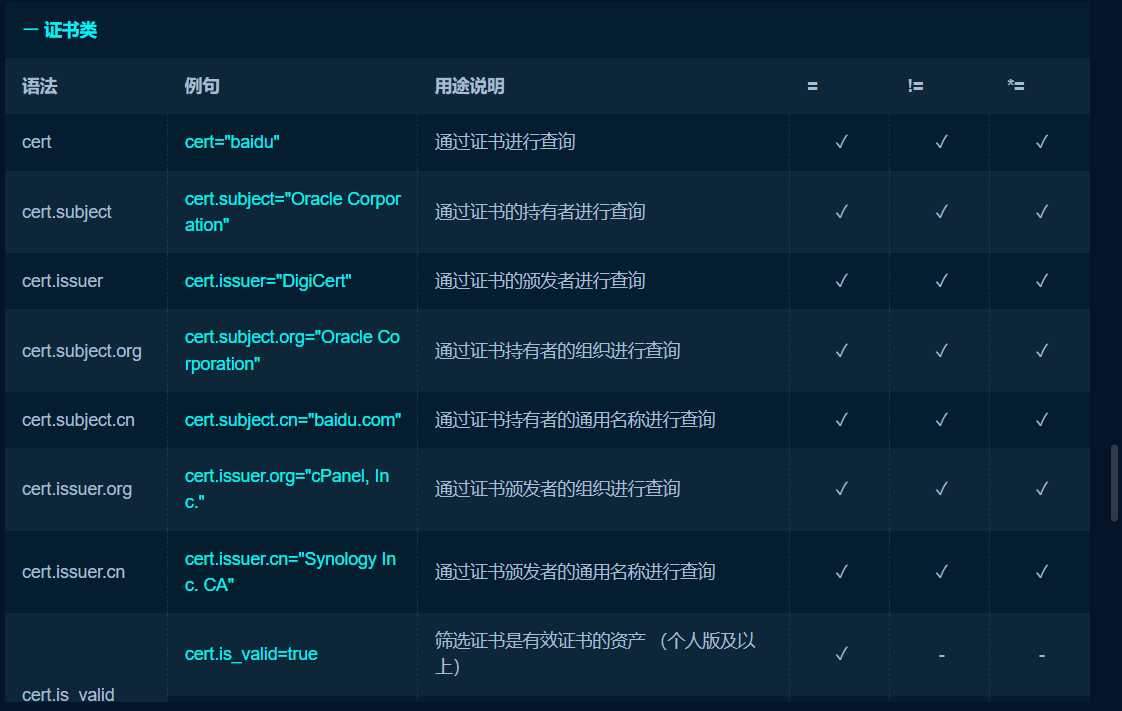

使用证书搜索语法

例如Fofa中证书类检索规则如下:

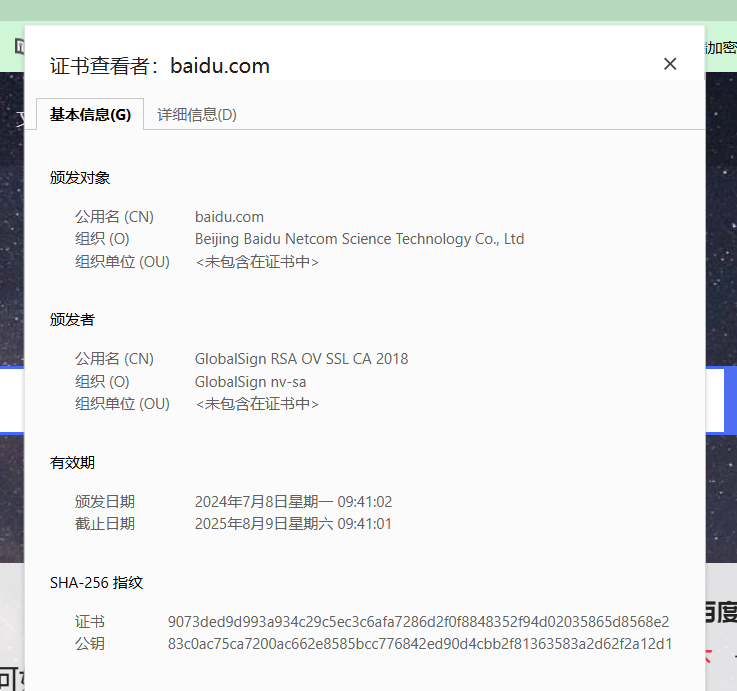

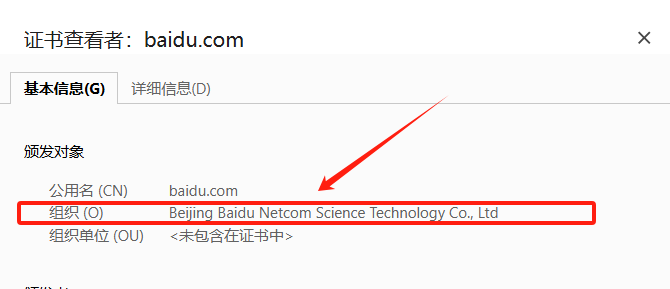

这个证书搜索,实际上检索的是网站的这一栏(如下是百度的网站证书信息)

现在的大多数网站,知名大厂的网站,基本都是https,因此就需要用到SSL证书,而商业证书申请是收费的,所以基本一个大厂,证书中的一些信息都是相同的,使用同一套信息,因此我们就可以利用这个规律来检索一些特定目标的资产。

例如根据证书中的组织来检索

直接检索关键词即可,Fofa语法如下:

cert.subject.org=”Beijing Baidu Netcom” && status_code=”200”

搜到了很多资产,虽然域名不是baidu.com,但是凭借证书可证明资产归属

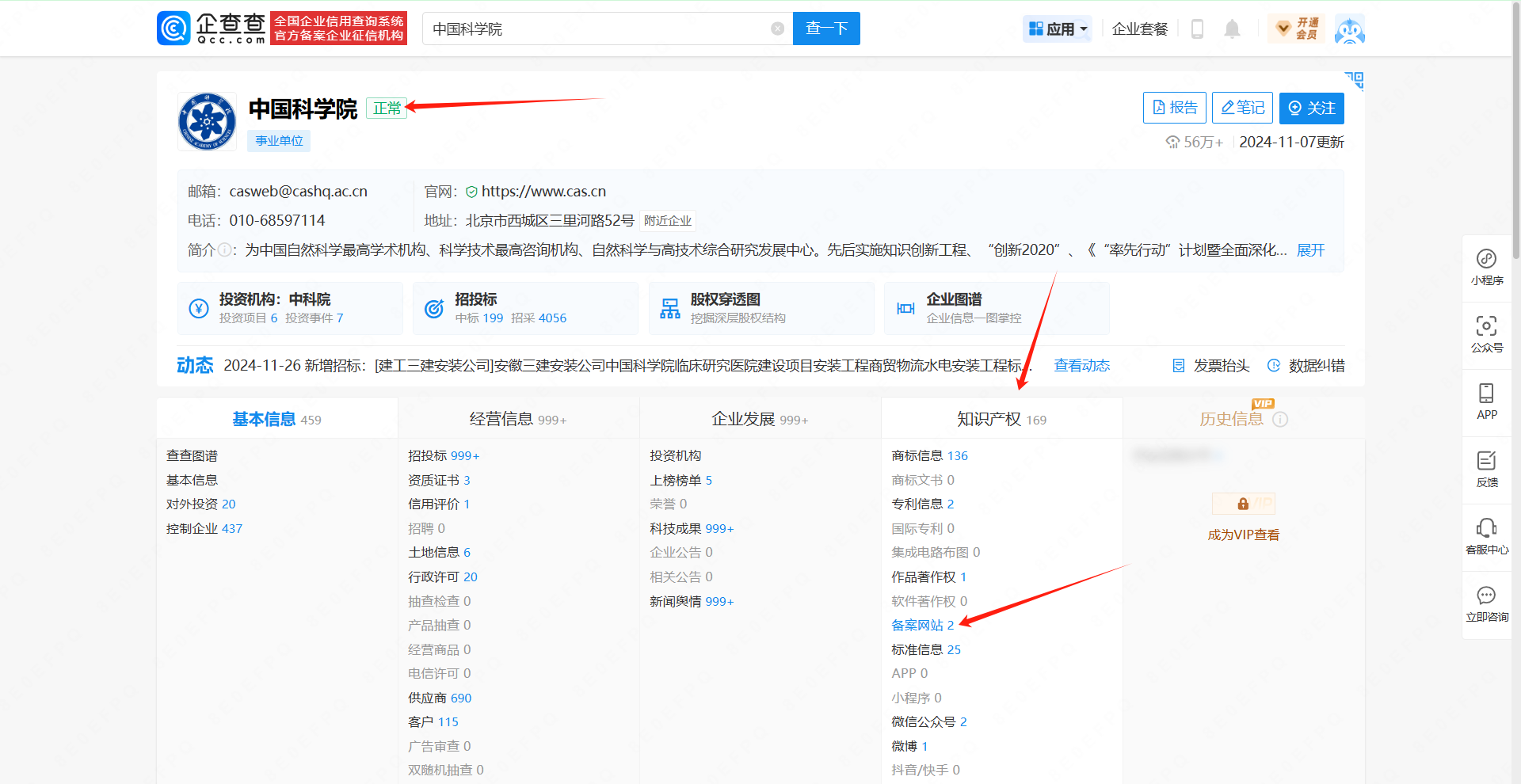

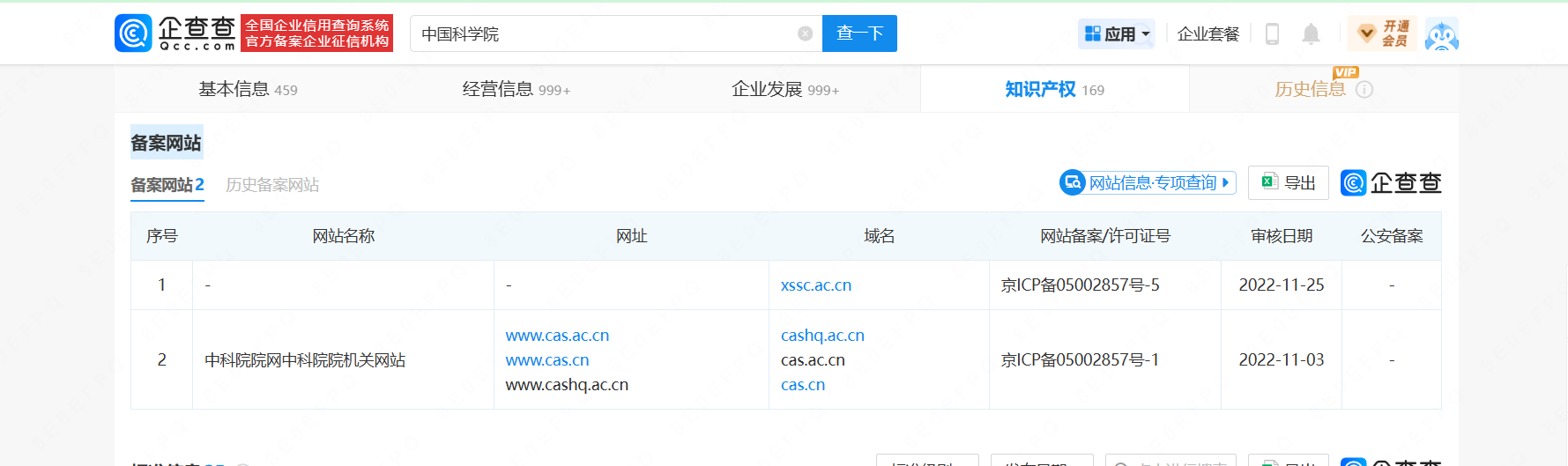

企查查

使用企查查,主要是看其中的一个知识产权板块,这里面会显示这个企业所备案的网站,小程序,公众号等等,例如:

知道备案网站后,我们即可进行下一步的信息收集操作,例如上面说到的,子域名收集,证书资产收集等等。

搜狗

搜狗搜索,这里能提到主要是因为搜索有一个微信搜索的接口,有点类似于微信的搜一搜,有时可以搜到一些意想不到的信息。